Klaviyo es una de las plataformas de correo electrónico más utilizadas para el comercio electrónico y la mensajería del ciclo de vida. Klaviyo es una de las plataformas de correo electrónico más utilizadas para el comercio electrónico y la mensajería del ciclo de vida, y la mejor integración de correo electrónico klaviyo para la entregabilidad puede apoyar una colocación más coherente en la bandeja de entrada. Muchas empresas serias ejecutan toda su pila de comunicación con el cliente en ella, a menudo sin acercarse nunca a un servidor de correo o a una configuración SMTP directamente.

Cuando utilizas una herramienta de terceros como Klaviyo, esperas que la autenticación de correo electrónico funcione nada más sacarla de la caja. Sin servidores de correo electrónico que gestionar ni protocolos en los que pensar. En realidad, la responsabilidad sólo se traslada al límite entre Klaviyo y tu dominio. Por eso, las configuraciones que utilizan Klaviyo son especialmente propensas a los errores DMARC y a los problemas de autenticación de correo electrónico de Klaviyo.

Si has aterrizado aquí, no estás solo. En este artículo, aprenderás por qué aparece el error, qué significa y cómo solucionarlo sin romper la entregabilidad en otros lugares. ¡Sigue leyendo!

Lo más importante

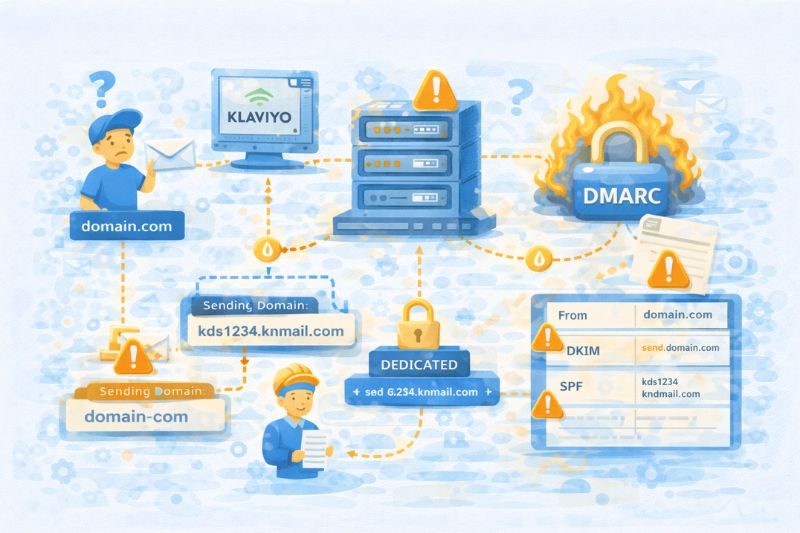

Los errores DMARC en Klaviyo suelen deberse a una desalineación entre el dominio que ven tus destinatarios, el dominio de envío de marca que utiliza Klaviyo y el dominio que evalúa DMARC. Esto provoca una degradación gradual de la ubicación en la bandeja de entrada.

Por qué los errores DMARC de Klaviyo son tan confusos

![]()

Cuando Klaviyo muestra un dominio como «verificado» o «autenticado», está informando sobre la mecánica del DNS. Significa que los registros existen y que las comprobaciones SPF y DKIM se han superado. Desde el punto de vista de la herramienta, la configuración está completa. Desde la perspectiva de un servidor de correo receptor, esto es sólo el principio.

Los proveedores de buzones no sólo evalúan el correo electrónico en función de la presencia de registros, sino también en función de si la identidad del mensaje coincide con ellos. Como probablemente ya sepas, DMARC (autenticación de mensajes basada en dominios) comprueba si el dominio que ve un destinatario coincide con el dominio que envió el mensaje. Esto, sin embargo, no siempre es obvio en configuraciones de terceros como Klaviyo, donde la firma, el envío y la marca están separados por dominio por diseño.

Cuando ves un error DMARC, el primer instinto es ajustar la configuración DNS y esperar a que termine la propagación. Pero lo más frecuente es que el problema esté en el dominio y no en el DNS, porque la dirección «De», el dominio DKIM y las comprobaciones DMARC del dominio suelen apuntar a lugares distintos.

La arquitectura de envío de Klaviyo (y lo que causa problemas DMARC)

El lugar de Klaviyo está entre tú y la bandeja de entrada. Los problemas de DMARC surgen justo «en el borde», donde la identidad de tu dominio pasa a la infraestructura de correo electrónico de Klaviyo y viceversa. Por eso es importante que entiendas dónde firma Klaviyo, qué controla y qué no.

Dominios de envío compartidos vs dedicados

En un dominio de envío compartido, Klaviyo hace la mayor parte del trabajo. Los mensajes se envían a través de la infraestructura propiedad de Klaviyo, se firman con DKIM gestionado por Klaviyo y se autorizan a través de su SPF. Desde un punto de vista mecánico, la autenticación del correo electrónico funciona, pero desde el punto de vista de la identidad, las cosas pueden verse fácilmente comprometidas. La dirección «De» muestra tu dominio, pero el dominio remitente subyacente no es el tuyo. La política DMARC tolera esto sólo porque los dominios compartidos de Klaviyo están configurados para ser permisivos.

Si pasas a un dominio de envío dedicado, eso cambia ligeramente, pero no tanto como cabría esperar. Klaviyo sigue enviando el correo y gestionando las claves DKIM; sólo le has delegado parte de tu espacio de nombres. Esto mejora el control y mantiene a salvo la reputación de tu remitente, pero no garantiza mágicamente la alineación. Si el dominio que dedicas no es el mismo que los usuarios ven en la dirección «De», DMARC aún tiene margen para quejarse. «Dedicado» resuelve los problemas de infraestructura, pero no resuelve automáticamente los problemas de identidad.

Dominios de marca, subdominios y la trampa de la alineación

La mayoría de los problemas de DMARC en Klaviyo empiezan aquí. La mayoría de la gente marca un subdominio para el envío, lo conecta mediante CNAMEs y asume que se acabó el problema. Pero DMARC funciona a nivel de dominio. Si tu dirección «De» utiliza el dominio raíz mientras que DKIM firma con un subdominio, todo dependerá de lo estrictos que sean los proveedores de buzones a la hora de interpretar esa relación (y cada vez son más estrictos).

Para colmo de males, las cadenas de registros CNAME hacen que esto sea aún más fácil de pasar por alto. Siempre que apuntes send.tudominio.com a Klaviyo, Klaviyo firma el correo en ese subdominio. El SPF y el DKIM pasan, y todo parece perfecto, mientras que en realidad, el DMARC está comparando dominios que sólo parecen relacionados si entrecierras los ojos.

Los desajustes más frecuentes tienen este aspecto:

- La dirección From utiliza el dominio raíz, DKIM firma con un subdominio de marca

- Tanto DKIM como SPF coinciden, pero no en el mismo identificador DMARC evalúa

- Existen varios dominios de marca, y el incorrecto está unido a flujos activos

Técnicamente, aquí no hay nada mal configurado. Simplemente no está configurado como esperan los proveedores de buzones de entrada, y eso es suficiente para causar problemas de entregabilidad.

Una vez que te has puesto al día en el aspecto técnico y todavía no te gusta cómo tratan tu correo electrónico los proveedores de buzones, ha llegado el momento de buscar ayuda específica. InboxAlly utiliza el comportamiento real de los usuarios para enseñar a los proveedores de buzones que tus correos electrónicos merecen un lugar en la bandeja de entrada. Así que, antes de empezar a cuestionarte tu cordura, prueba InboxAlly y comprueba cómo una mejor colocación en la bandeja de entrada afecta a los resultados de tus campañas.

Cómo es un fallo DMARC real

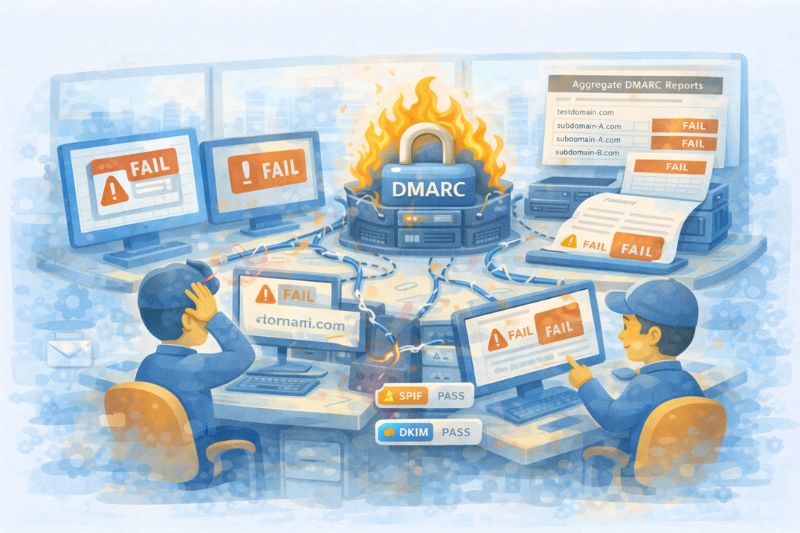

Un verdadero fallo DMARC no es «el correo electrónico es rechazado». Eso es lo que la gente recuerda porque está en la nariz, pero también es el menos común.

¿Cómo es, en teoría, una buena configuración de la autenticación del correo electrónico?

- Publica SPF y DKIM.

- Añade un registro DMARC (normalmente p=ninguno)

- La prueba pasa > las herramientas dicen que estás autentificado

Fin de la historia.

En la práctica, los proveedores de buzones de correo utilizan DMARC para evaluar la coherencia de la identidad, supervisando si utilizas el mismo dominio, en el mismo rol, en todos los mensajes, durante un periodo prolongado. Cuando SPF y DKIM se alinean en dos identificadores diferentes, y DMARC está configurado para registrar los fallos en lugar de corregirlos, el sistema técnicamente funciona, pero nunca se gana la confianza a largo plazo.

Por eso p=ninguno sigue siendo importante en 2026. No significa «seguro». Significa «sin resolver». Gmail y Yahoo aceptarán el correo, pero no le darán el beneficio de la duda con cambios en el compromiso o el volumen.

Puedes ver esto antes de que cause problemas si sabes dónde mirar. Los informes DMARC agregados (rua) muestran patrones de alineación mixtos según el proveedor. Las cabeceras lo confirman a nivel de mensaje, y SPF y DKIM pasan, sólo que no juntos o todas las veces.

Los cambios de DNS que causan más daño

La mayoría de los problemas de DMARC provienen de registros DNS técnicamente válidos pero estructuralmente descuidados, normalmente después de meses o años de «sólo añadir una cosa más». SPF es el sospechoso habitual.

Cada nueva herramienta quiere una inclusión; nadie elimina las antiguas, lo que da lugar a búsquedas encadenadas en medio Internet. En ese punto, SPF no fallará, pero se detendrá intermitentemente, lo que es aún peor. Algunos proveedores lo evalúan de forma diferente, otros se detienen antes de tiempo, y la alineación se vuelve incoherente sin signos evidentes.

DKIM causa un daño diferente. La rotación de claves parece inofensiva hasta que se precipita o queda a medias. Con los selectores antiguos que quedan, los nuevos no pueden propagarse uniformemente, y durante un breve periodo de tiempo, estás firmando con claves que no todos los proveedores de DNS pueden verificar todavía. El correo sigue saliendo, y la autenticación sigue «pasando» en algunos lugares, pero la confianza del remitente cae de todos modos, porque la identidad del remitente es incoherente.

En cuanto a la propagación, por suerte el DNS ya no tarda días, pero tampoco se actualiza en todas partes a la vez. El gran error es suponer que porque un comprobador ha mostrado un aprobado, el ecosistema se ha puesto al día. Los grandes proveedores de buzones almacenan en caché de forma agresiva y evalúan los cambios según sus propios calendarios.

Aquí tienes los mayores errores que debes evitar:

- El SPF encadenado incluye.

- Rotación de claves DKIM sin periodo de solapamiento

- Suponiendo que los cambios de DNS se hacen porque se verifican

En su mayor parte, los problemas técnicos de entregabilidad son fáciles de solucionar. Los problemas más difíciles son los que no controlas totalmente, como el compromiso. Ahí es donde empieza a tener sentido una herramienta externa de entregabilidad.

InboxAlly ayuda a ello generando señales reales de compromiso mediante tráfico semilla controlado, que ayuda a los proveedores de bandeja de entrada a generar confianza en tus campañas de Klaviyo con el tiempo. Si quieres ver cómo funciona específicamente con Klaviyo, puedes revisar la configuración de la integración Klaviyo-InboxAlly aquí.

A qué se reduce

Los problemas de DMARC en Klaviyo suelen parecer un lío técnico, pero en realidad tienen que ver con la identidad y la coherencia. Una vez que entiendes dónde empieza esa incoherencia de identidad y por qué los proveedores de buzones reaccionan como lo hacen, el problema se vuelve mucho más fácil de razonar.

Si quieres un segundo par de ojos sobre cómo se comporta tu configuración en la naturaleza, InboxAlly puede ayudar a revelar problemas de colocación y confianza después de que la autenticación esté técnicamente «hecha». Reserva una demostración gratuita y comprueba lo que un buen compromiso puede hacer por la colocación de tu bandeja de entrada.