Cerca de 1,2% de todos os e-mails globais são maliciosos, o que significa 3,4 bilhões de e-mails diários de phishing. [1]

Os criminosos cibernéticos fazem isso falsificando as identidades dos remetentes e ajustando os detalhes no campo “from”. Muitas vezes, eles induzem as vítimas em potencial a abrir e-mails de nomes que elas reconhecem, seja o nome de uma marca confiável, seu CEO ou até mesmo um colega.

É por isso que a implementação do DMARC é necessária. Ela ajuda organizações/remetentes legítimos como você a impedir ataques cibernéticos. Se esse tópico ou o efeito dele em sua campanha de marketing por e-mail lhe interessa, você está com sorte.

Neste guia, você conhecerá a Quarentena DMARC e o próprio padrão de autenticação de e-mail chamado DMARC. Se você já sabe sobre o DMARC, pule para a seção Quarentena DMARC.

![]()

O que é DMARC?

O DMARC (Domain-Based Message Authentication, Reporting & Conformance) foi desenvolvido em 2012 para impedir e-mails de phishing e foi projetado para funcionar junto com os protocolos de autenticação de e-mail SPF e DKIM.

O DMARC ajuda os sistemas receptores de e-mail a detectar se um e-mail recebido não é de um domínio aprovado pela organização. Ele também sinaliza aos sistemas receptores o que eles devem fazer com os e-mails não autorizados.

Por que você precisa do DMARC?

O DMARC é parte integrante da estratégia de segurança e capacidade de entrega de e-mail de uma empresa, pois ele:

- Evita que os usuários sejam vítimas de golpes de phishing, o que poderia comprometer a segurança da organização.

- Bloqueia e-mails falsos que podem prejudicar a reputação da marca com seus clientes.

- Monitora os e-mails que usam o domínio para garantir que eles sejam validados com SPF e/ou DKIM. Entenda mais sobre esse tópico em nosso guia: SPF, DKIM e DMARC explicados [Infográfico]

Antes do DMARC, o Google e outros provedores de caixa de entrada dependiam do feedback do usuário e de filtros rigorosos para identificar spammers. No entanto, esses filtros são tão rígidos que também podem bloquear domínios e remetentes de e-mail legítimos.

É por isso que o DMARC é tão importante, pois permite que o domínio do remetente examine os relatórios de loop de feedback e desenvolva protocolos de autenticação. Esses protocolos instruem os servidores de e-mail receptores dos IPs que você possui e rejeitam e-mails recebidos de IPs fraudulentos que tentam usar seu domínio.

O DMARC não está definido apenas por motivos de segurança de e-mail

Embora o DMARC seja necessário para a segurança de e-mail (impedindo ataques de phishing e falsificação de e-mail), o DMARC é mais do que isso.

Ele também pode melhorar significativamente a entrega de e-mails legítimos. O DMARC pode impulsionar uma campanha de marketing ao aumentar a confiança na marca.

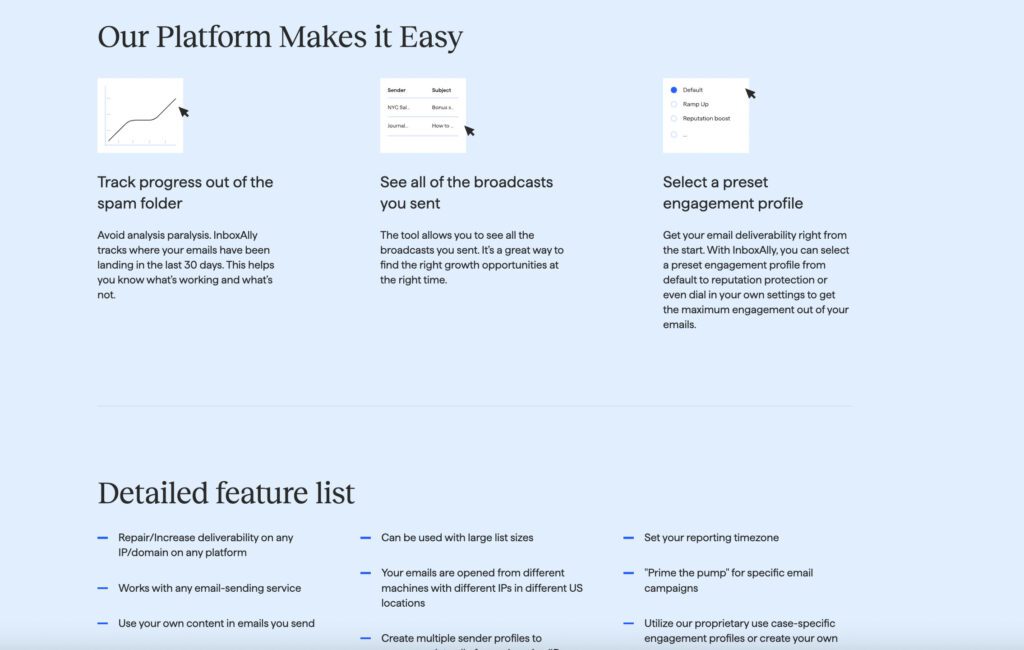

Crie e-mails de alto desempenho e melhore sua capacidade de entrega com o InboxAlly. É uma ferramenta exclusiva de capacidade de entrega que ensina os provedores de e-mail a colocar seus e-mails nas caixas de entrada desde o início .

Experimente agora gratuitamente.

Como o DMARC funciona?

Se você receber um e-mail, o servidor receptor fará uma pesquisa no DNS (Sistema de Nomes de Domínio) e determinará um registro DMARC existente. Entenda que o DMARC exige um registro DKIM ou SPF (melhor se ambos).

Em seguida, o servidor receptor realiza um teste de alinhamento do DMARC para verificar se você está de acordo:

– Para DKIM – O valor por trás da tag “d” (ou da tag de assinatura DKIM) corresponde ao domínio do qual o e-mail foi enviado.

Observação: se você não incluir tags de assinatura DKIM, seus e-mails não serão verificados e serão descartados.

– Para SPF – O endereço “envelope de” corresponde ao “endereço de caminho de retorno”, que contém o nome e o endereço do remetente e instrui os ISPs (provedores de serviços de caixa de entrada) ou os servidores de e-mail sobre o local de retorno das mensagens caso elas sejam devolvidas.

Esse teste de alinhamento do DMARC tem como objetivo garantir que o endereço de e-mail de onde o e-mail veio seja o mesmo para onde a possível resposta será enviada.

Se você quiser um guia detalhado sobre a autenticação DMARC, consulte nosso artigo DMARC vs. DKIM – Qual é a diferença entre eles e de qual você precisa? Ele fornecerá a você o conhecimento básico para ajudá-lo a entender melhor esse “aviso” e como corrigi-lo.

As três opções de política DMARC

Eles compreendem a sequência na qual o DMARC é aplicado e como eles variam na proteção contra o uso não autorizado de domínios, falsificação e phishing.

1. p=nenhum

A primeira das três políticas DMARC é “nenhuma”.

“Nenhum” é aplicado para que você obtenha visibilidade completa de como um domínio é usado sem influenciar ou afetar a forma como os destinatários de e-mail tratam o e-mail. É como se você dissesse ao Yahoo ou ao Gmail,

“Por favor, trate meu e-mail como você faria normalmente e envie-me relatórios DMARC para me ajudar a tomar uma decisão informada sobre meu projeto.”

p=nenhum é uma excelente maneira de monitorar fraudes, mas não ajuda tanto a evitar que elas aconteçam.

Dica profissional: Sempre comece com a política p=nenhum e, em seguida, mude para p=quarentena ou p=rejeitar à medida que você entender melhor sua reputação de envio.

Agora, vamos finalmente aprender sobre a quarentena DMARC.

2. p=quarentena

Essa segunda política de quarentena DMARC orienta o servidor receptor a considerar os e-mails suspeitos quando eles falharem na autenticação DMARC. Ele deve enviar esses e-mails diretamente para a pasta de spam do destinatário ou descartá-los completamente.

3. p=rejeitar

A política de rejeição DMARC vai além, pois orienta os servidores de e-mail do destinatário a rejeitar e-mails enviados de domínios que falham nas verificações DKIM e SPF. Isso significa que essas mensagens de e-mail não chegarão à caixa de entrada ou mesmo à pasta de spam do destinatário.

O estado mais seguro do teste de implementação do DMARC é uma política de p=rejeitar a 100%. Nesse nível, você impede que e-mails não autorizados sejam entregues a partir do seu domínio.

Mais informações sobre a quarentena DMARC (a segunda política ou a “falha suave”)

A Quarentena DMARC é a segunda política em um projeto DMARC, o que é um marco significativo.

Ele oferece proteção parcial contra o uso não autorizado do domínio. Ele diz ao destinatário do e-mail para aceitar o e-mail, mas diminuir sua confiabilidade, colocando-o na pasta de quarentena.

Ao contrário de p=reject, um aviso de rejeição de mensagem não é gerado para o remetente com p=quarantine.

A quarentena DMARC é considerada uma “falha suave” no processo de segurança de e-mail. Se você defini-la como 25%, 25% dos e-mails não autenticados serão enviados para o spam do destinatário, enquanto os outros 75% serão entregues nas caixas de entrada (da mesma forma que 100% dos e-mails autenticados).

Por que os e-mails são colocados em quarentena?

Eles são colocados em quarentena quando o sistema detecta remetentes, padrões ou palavras que podem ser considerados malware, phishing, spam ou ataques de segurança cibernética.

A quarentena do DMARC é melhor do que a rejeição do DMARC?

Não necessariamente.

Qual política é melhor depende, em última análise, das necessidades de sua organização. Mas se você preferir proteção completa para os e-mails de seus destinatários, recomendamos a implementação da política de rejeição DMARC.

No entanto, a quarentena DMARC (vai além de p=nenhum) ainda é melhor, pois os e-mails não são totalmente rejeitados.

Mesmo que a política de rejeição seja a mais segura de todas as opções de política, quando implementada muito rapidamente sem testar as configurações, os ISPs podem bloquear suas mensagens legítimas.

Dica profissional: Evite ir direto para a rejeição em sua jornada de implementação do DMARC. Se fizer isso, você poderá impedir que mensagens legítimas e autorizadas cheguem às caixas de entrada dos destinatários.

Um exemplo de como funciona a quarentena DMARC

Digamos que você envie um e-mail do endereço You@example.com.

Para evitar a falsificação de e-mail, você usou o DMARC e definiu a política como p=none no seu registro DNS.

Ao definir essa política, você pode monitorar a autenticação do seu e-mail por meio de relatórios DMARC. Em seguida, você pode aumentar a segurança do seu e-mail para p=quarentena à medida que entender e usar melhor as políticas SPF e DKIM.

Com a Quarentena DMARC, você diz aos ISPs para encaminharem e-mails não autenticados do seu domínio para a pasta de spam.

Aumentando sua política de DMARC: Passando de nenhum para a quarentena

Depois de configurar as fontes de e-mail legítimas, você pode escalar sua política DMARC de “nenhuma” para “quarentena”.

É uma opção valiosa para empresas que não têm certeza se estão prontas para implementar a política DMARC. A opção Quarentena permite que elas testem a precisão de suas políticas de autenticação de e-mail existentes.

E se seus e-mails chegarem bem às caixas de entrada?

É compreensível implementar o DMARC quando os destinatários-alvo nunca veem seus e-mails nas caixas de entrada. Mas e se seus e-mails chegarem às caixas de entrada sem problemas?

Bem, isso é um requisito para os profissionais de marketing de e-mail em massa, especialmente aqueles que enviam e-mails em massa para as caixas de entrada do Yahoo e do Gmail. Esses provedores de e-mail declararam, em outubro de 2023, que estabelecerão padrões mais rígidos para os remetentes, e esses padrões têm autenticações mais robustas. Eles estavam se referindo ao DMARC.

Em segundo lugar, é para segurança. A maioria dos ataques à rede está se tornando mais sofisticada e ocorre por meio da infraestrutura de e-mail. Um ataque de phishing pode prejudicar gravemente a reputação da sua marca, as taxas de entrega e a reputação do ISP. O DMARC evita que isso aconteça, pois protege você e a identidade do remetente.

O InboxAlly está aqui para ajudar

A autenticação de e-mail sempre foi uma das principais prioridades da InboxAlly. Todos devem enviar e-mails com a infraestrutura, os padrões e as ferramentas adequados, sem pagar custos corporativos.

O DMARC é parte integrante de nossa missão.

É por isso que garantimos que nossa plataforma funcione com qualquer serviço de envio de e-mail. Ela ensina os provedores de e-mail a colocar suas mensagens nas caixas de entrada dos destinatários-alvo desde o início ou a mantê-las fora da pasta de spam e promoções para sempre. Veja como fazemos isso.

Além disso, projetamos nossa ferramenta tendo em mente a versatilidade para atender às necessidades exclusivas de diferentes usuários, sejam eles agências de marketing por e-mail, cold e-mailers, proprietários de listas de e-mail, profissionais de marketing afiliados ou empresas iniciantes no marketing por e-mail em massa. Oferecemos até mesmo planos personalizáveis de nível empresarial.

A implementação e o avanço da política DMARC do seu domínio é uma das melhores maneiras de proteger sua conta de e-mail.

A política de quarentena DMARC (p=quarentena) informa ao servidor de recebimento para colocar em quarentena os e-mails não qualificados. Assim, esses e-mails em quarentena geralmente vão para a pasta de spam.

A quarentena DMARC também é uma ferramenta incrivelmente útil para proteger as empresas contra ataques de falsificação sem o risco de interromper completamente a comunicação legítima por e-mail.

O InboxAlly automatiza a capacidade de entrega de e-mails para garantir que seus e-mails sempre obtenham altas taxas de colocação na caixa de entrada. Ele é ideal para empresas de pequeno e médio porte.

Saiba mais sobre como o InboxAlly aumenta as taxas de abertura sem o medo de cair no spam.

Referência: