A Klaviyo é uma das plataformas de e-mail mais usadas para comércio eletrônico e mensagens de ciclo de vida. A Klaviyo é uma das plataformas de e-mail mais usadas para comércio eletrônico e mensagens de ciclo de vida, e a melhor integração de e-mail da Klaviyo para capacidade de entrega pode oferecer suporte a um posicionamento mais consistente na caixa de entrada. Muitas empresas sérias executam toda a pilha de comunicação com o cliente nela, muitas vezes sem nunca chegar perto de um servidor de e-mail ou configuração de SMTP diretamente.

Quando você usa uma ferramenta de terceiros como o Klaviyo, espera que a autenticação de e-mail funcione imediatamente. Você não precisa gerenciar servidores de e-mail ou pensar em protocolos. Na realidade, a responsabilidade é transferida para o limite entre o Klaviyo e seu domínio. É por isso que as configurações que usam o Klaviyo são especialmente propensas a erros de DMARC e problemas de autenticação de e-mail do Klaviyo.

Se você chegou até aqui, não está sozinho. Neste artigo, você saberá por que o erro aparece, o que ele significa e como corrigi-lo sem prejudicar a capacidade de entrega em outros lugares. Continue lendo!

Principais conclusões

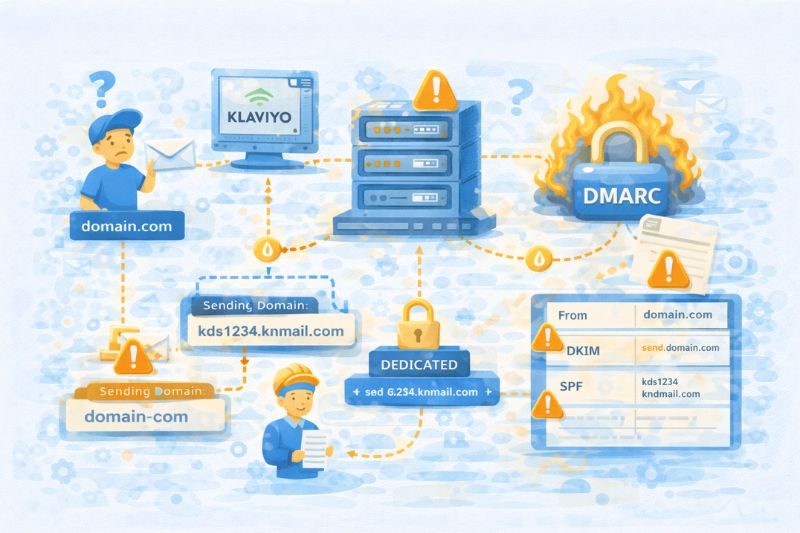

Os erros de DMARC na Klaviyo geralmente são causados pelo desalinhamento entre o domínio que os destinatários veem, o domínio de envio da marca que a Klaviyo usa e o domínio que o DMARC avalia. Isso resulta em uma degradação gradual do posicionamento na caixa de entrada.

Por que os erros de DMARC do Klaviyo parecem tão confusos

![]()

Quando a Klaviyo mostra um domínio como “verificado” ou “autenticado”, ela está informando sobre a mecânica do DNS. Isso significa que os registros existem e que as verificações SPF e DKIM foram aprovadas. Do ponto de vista das ferramentas, a configuração está concluída. Do ponto de vista de um servidor de e-mail receptor, isso é apenas o começo.

Os provedores de caixa de correio não avaliam o e-mail apenas com base na presença de registros, mas também com base na correspondência da identidade da mensagem com eles. Como você provavelmente já sabe, o DMARC (autenticação de mensagem baseada em domínio) verifica se o domínio que o destinatário vê corresponde ao domínio que enviou a mensagem. No entanto, isso nem sempre é óbvio em configurações de terceiros, como a Klaviyo, em que a assinatura, o envio e a marca são separados por domínio por design.

Quando você vê um erro de DMARC, o primeiro instinto é ajustar as configurações de DNS e esperar que a propagação termine. Porém, na maioria das vezes, o problema está no domínio e não no DNS, pois o endereço “From”, o domínio DKIM e as verificações DMARC do domínio geralmente apontam para lugares diferentes.

A arquitetura de envio da Klaviyo (e o que causa problemas de DMARC)

O lugar da Klaviyo é entre você e a caixa de entrada. Os problemas com o DMARC ocorrem “no limite”, onde a identidade do seu domínio passa para a infraestrutura de e-mail da Klaviyo e vice-versa. Por isso, é importante que você entenda onde o Klaviyo assina, o que ele controla e o que não controla.

Domínios de envio compartilhados ou dedicados

Em um domínio de envio compartilhado, a Klaviyo faz a maior parte do trabalho. As mensagens são enviadas por meio da infraestrutura de propriedade da Klaviyo, assinadas com o DKIM gerenciado pela Klaviyo e autorizadas por meio de seu SPF. Do ponto de vista mecânico, a autenticação de e-mail funciona, mas do ponto de vista da identidade, as coisas podem ser facilmente comprometidas. O endereço “From” mostra seu domínio, mas o domínio de envio subjacente não é seu. A política DMARC tolera isso somente porque os domínios compartilhados da Klaviyo estão configurados para serem permissivos.

Se você mudar para um domínio de envio dedicado, isso mudará um pouco, mas não tanto quanto seria de se esperar. A Klaviyo ainda envia o e-mail e gerencia as chaves DKIM; você apenas delegou parte do seu namespace a eles. Isso melhora o controle e mantém a reputação do remetente segura, mas não garante magicamente o alinhamento. Se o domínio que você dedicar não for o mesmo que os usuários veem no endereço “De”, o DMARC ainda terá espaço para reclamar. “Dedicado” resolve problemas de infraestrutura, mas não resolve automaticamente problemas de identidade.

Domínios de marca, subdomínios e a armadilha do alinhamento

A maioria dos problemas de DMARC no Klaviyo começa aqui. A maioria das pessoas marca um subdomínio para envio, conecta-o por meio de CNAMEs e supõe que o problema acabou. Mas o DMARC funciona no nível do domínio. Se o seu endereço “De” usa o domínio raiz enquanto o DKIM assina com um subdomínio, tudo depende do rigor com que os provedores de caixa de correio interpretam essa relação (e eles estão ficando mais rigorosos).

Para piorar a situação, as cadeias de registros CNAME tornam isso ainda mais fácil de não acontecer. Sempre que você aponta send.yourdomain.com para o Klaviyo, o Klaviyo assina o e-mail nesse subdomínio. O SPF e o DKIM são aprovados e tudo parece perfeito, enquanto, na realidade, o DMARC está comparando domínios que só parecem relacionados se você apertar os olhos.

Os desalinhamentos mais comuns são mais ou menos assim:

- O endereço de origem usa o domínio raiz, o DKIM assina com um subdomínio de marca

- Tanto o DKIM quanto o SPF correspondem, mas não no mesmo identificador O DMARC avalia

- Existem vários domínios de marca, e o domínio errado está anexado aos fluxos ativos

Tecnicamente, nada aqui está mal configurado. Apenas não está configurado da maneira que os provedores de caixa de entrada esperam, e isso é suficiente para causar problemas de entregabilidade.

Quando você já tiver se inteirado da parte técnica e ainda não gostar da forma como os provedores de caixa de correio tratam seu e-mail, é hora de obter ajuda dedicada. O InboxAlly usa o comportamento real do usuário para ensinar aos provedores de caixa de correio que seus e-mails merecem um lugar na caixa de entrada. Portanto, antes que você comece a questionar sua sanidade, experimente o InboxAlly e veja como o melhor posicionamento na caixa de entrada afeta os resultados de sua campanha.

Como é uma falha real do DMARC

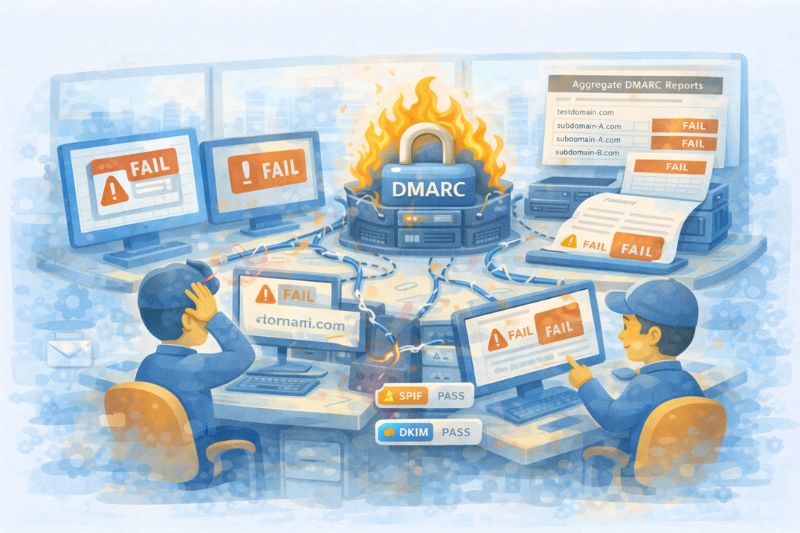

Uma verdadeira falha de DMARC não é “o e-mail é rejeitado”. É disso que as pessoas se lembram, porque é muito óbvio, mas também é o menos comum.

Em teoria, como é uma boa configuração de autenticação de e-mail?

- Publique SPF e DKIM.

- Adicione um registro DMARC (geralmente p=none)

- O teste é aprovado > as ferramentas dizem que você está autenticado

Fim da história.

Na prática, os provedores de caixas de correio usam o DMARC para avaliar a consistência da identidade, monitorando se você está usando o mesmo domínio, na mesma função, em todas as mensagens, durante um longo período. Quando o SPF e o DKIM se alinham em dois identificadores diferentes e o DMARC é configurado para registrar falhas em vez de corrigi-las, o sistema funciona tecnicamente, mas nunca conquista a confiança a longo prazo.

É por isso que p=nenhum ainda é importante em 2026. Isso não significa “seguro”. Significa “não resolvido”. O Gmail e o Yahoo aceitarão o e-mail, mas não darão a ele o benefício da dúvida com alterações no envolvimento ou no volume.

Você pode ver isso antes que cause problemas se souber onde procurar. Os relatórios DMARC agregados (rua) mostram padrões de alinhamento mistos, dependendo do provedor. Os cabeçalhos confirmam isso no nível da mensagem, e o SPF e o DKIM são aprovados, mas não juntos ou sempre.

As alterações no DNS que causam os maiores danos

A maioria dos problemas de DMARC vem de registros de DNS tecnicamente válidos, mas estruturalmente desleixados, geralmente após meses ou anos de “apenas adicionar mais uma coisa”. O SPF é o suspeito mais comum.

Toda nova ferramenta quer uma inclusão; ninguém remove as antigas, o que resulta em pesquisas encadeadas em metade da Internet. Nesse ponto, o SPF não falhará, mas terá um tempo limite intermitente, o que é ainda pior. Alguns provedores avaliam isso de forma diferente, alguns param antes do tempo e o alinhamento se torna inconsistente sem nenhum sinal óbvio.

O DKIM causa um tipo diferente de dano. A rotação de chaves parece inofensiva até que seja feita às pressas ou pela metade. Com os seletores antigos restantes, os novos não podem se propagar uniformemente e, por um curto período, você está assinando com chaves que nem todos os provedores de DNS podem verificar ainda. O e-mail ainda é enviado e a autenticação ainda “passa” em alguns lugares, mas a confiança do remetente cai de qualquer maneira, porque a identidade do remetente é inconsistente.

Quando se trata de propagação, o DNS felizmente não leva mais dias, mas também não é atualizado em todos os lugares ao mesmo tempo. O grande erro é presumir que, pelo fato de um verificador ter sido aprovado, o ecossistema tenha se atualizado. Os grandes provedores de caixas de correio armazenam em cache de forma agressiva e avaliam as alterações em seus próprios cronogramas.

Aqui estão os maiores erros que você definitivamente precisa evitar:

- O SPF de encadeamento inclui.

- Rotação de chaves DKIM sem um período de sobreposição

- Supondo que as alterações no DNS sejam feitas porque foram verificadas

Na maioria das vezes, os problemas técnicos de capacidade de entrega são fáceis de corrigir. Os problemas mais difíceis são aqueles que você não controla totalmente, como o engajamento. É nesse ponto que uma ferramenta externa de capacidade de entrega começa a fazer sentido.

O InboxAlly ajuda você a gerar sinais reais de engajamento por meio de tráfego semente controlado, o que ajuda os provedores de caixa de entrada a criar confiança em suas campanhas do Klaviyo ao longo do tempo. Se quiser ver como isso funciona especificamente com o Klaviyo, você pode analisar a configuração da integração Klaviyo-InboxAlly aqui.

O que você quer dizer

Os problemas de DMARC no Klaviyo muitas vezes parecem uma bagunça técnica, mas, na verdade, têm a ver com identidade e consistência. Quando você entende onde começa essa inconsistência de identidade e por que os provedores de caixas de correio reagem da forma como reagem, fica muito mais fácil entender o problema.

Se você quiser ter uma segunda visão de como sua configuração se comporta na natureza, o InboxAlly pode ajudar a revelar problemas de posicionamento e confiança depois que a autenticação estiver tecnicamente “concluída”. Agende uma demonstração gratuita e veja o que um bom envolvimento pode fazer pelo posicionamento da sua caixa de entrada.